Waarom asset management cruciaal is voor cybersecurity?

Asset management is de basis voor cybersecurity. Zonder een nauwkeurig begrip van alles in uw omgeving, lijden alle andere initiatieven eronder. Maar de bekende aanpak voor het samenstellen van een inventaris van assets zijn handmatig en foutgevoelig. Ze zijn tijdrovend en zodra je er een hebt, is deze snel verouderd.

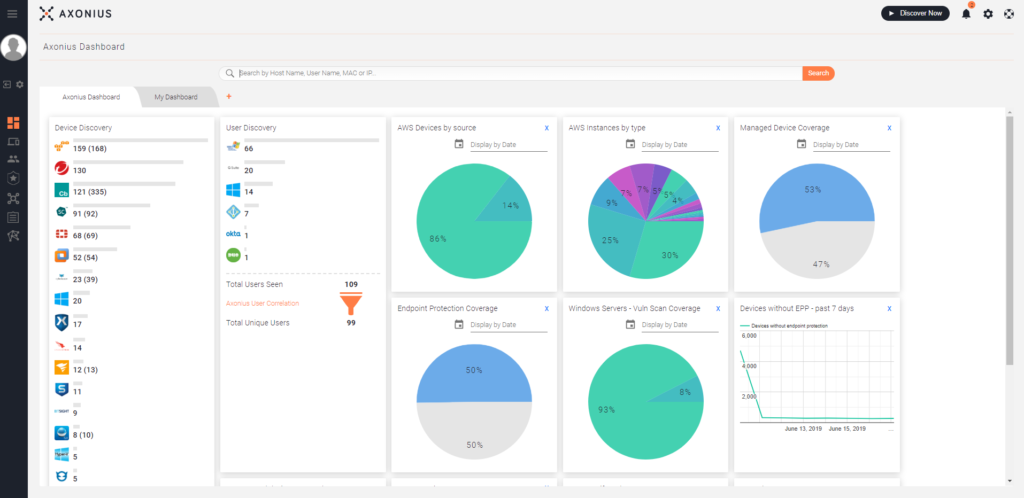

Het goede nieuws? Het hoeft niet zo te zijn. Cybersecurity asset management platforms geven beveiligingsteams ongekende zichtbaarheid door u alle assets in uw omgeving te laten zien en u vervolgens te helpen bij het valideren van compliance en het automatiseren van herstel.

Ondanks de unieke technologieën die tegenwoordig beschikbaar zijn in cybersecurity – van deception tot automation, AI tot machine learning – hebben beveiligingsteams nog steeds moeite om nauwkeurige antwoorden te krijgen op vragen over assets. En hoewel de tools die we gebruiken ons individuele stukjes van de puzzel kunnen geven, leeft informatie in veel verschillende silo’s. Dit maakt het moeilijk om een overzichtelijk antwoord te krijgen op eenvoudige vragen.

Een uniforme en homogene asset-omgeving zou ideaal zijn, maar bij de meeste organisaties is de actualiteit verre van dat.

Asset management was feitelijk altijd de verantwoording voor de IT-afdeling en de werkplek/server beheerders, maar het verzamelen van data over iedere asset en weten weke software er op draait is inmiddels kritisch en het fundament voor cybersecurity. Er moet dus gesproken worden over cybersecurity asset management oftewel “moderne asset management” of misschien beter: “asset intelligence”.

Dit bevat vier processen:

- Het verzamelen van data van ieder bron die details over de assets kan delen

- Het correleren van de data om een overzicht te geven van iedere asset en wat er op actief is (welke software er op draait)

- Het continue valideren van iedere asset tegen het algemene securitybeleid

- Het automatisch triggeren van acties wanneer een asset afwijkt van het beleid

Praktisch betekent dit dat de data van alle bronnen welke informatie over de assets hebben centraal verzameld dient te worden. Dit betekent bijvoorbeeld dat data uit een DHCP server, een endpoint security oplossing, een vulnerability scanner, een Active Directory omgeving verzameld dient te worden. Daarna kunnen pas daadwerkelijk de vragen zoals “Welke assets missen een endpoint security agent?” of “zijn alle noodzakelijke patches geïnstalleerd?” of “Wat is het OS en patchlevel van gelijksoortige assets?” beantwoord worden.

Tot slot is het belangrijk om te weten wanneer een asset buiten het beleid valt, maar dit is alleen belangrijk als je de middelen hebt om er iets aan te doen. Aangezien cybersecurity werkt door verbinding te maken met alle beveiligings- en beheeroplossingen die op de hoogte zijn van assets, kunt u diezelfde bronnen vervolgens gebruiken om gevonden issues op te lossen.

In samenwerking met de oplossing van Axonius helpen wij u met asset intelligence. Volledig inzicht in al uw cloud en on-premise assets en gebruikers. Dit biedt direct een beter inzicht en hogere cybersecurity hygiene.

Neem contact met ons op voor meer informatie, het maken van de business case of een demo van deze oplossing.

See your assets in context, validate security policy compliance, and automate remediation with the Axonius Cybersecurity Asset Management Platform