“Follow the white rabbit”: Hybrid Mesh Network Security Ontcijferd

Na mijn eerdere blog over Cybersecurity Mesh Architecture (CSMA) bleef ik nadenken over hoe deze principes zich in de praktijk vertalen. Organisaties omarmen steeds vaker hybride netwerken en multi-cloudomgevingen, waardoor de behoefte aan een geïntegreerde beveiligingsaanpak alleen maar toeneemt. En dat brengt ons bij het thema wat ook tijdens de recente Check Point CPX centraal stond: Hybrid Mesh Network Security.

Follow the white rabbit

Deze uitdrukking werd oorspronkelijk gebruikt in Alice in Wonderland, maar wat vooral interessant is, is hoe mensen het later zijn gaan interpreteren en toepassen om hun eigen ideeën en overtuigingen te ondersteunen. Het werd bijvoorbeeld ook gebruikt in The Matrix.

Of je het nu letterlijk of symbolisch bekijkt, het volgen van het witte konijn betekent dat je een onverwachte aanwijzing of een ogenschijnlijk onbeduidend, ongelooflijk (en misschien zelfs wat absurd) teken volgt. Dit pad kan je leiden naar buitengewone en wonderlijke ervaringen die je overtuigingen uitdagen, je horizon verbreden, je kijk op de werkelijkheid veranderen en mogelijk zelfs je leven transformeren.

Van beveiligingskaart naar spinnenweb

Is het je opgevallen hoe het huidige beveiligingslandschap steeds meer aanvoelt als een complex spinnenweb in plaats van een overzichtelijke kaart? Hybride omgevingen, multi-cloud-implementaties en IoT-uitbreidingen maken het beheren van security uitdagender dan ooit. Het is alsof je een stad probeert te beveiligen waarin elke nacht nieuwe wegen worden aangelegd. En daarom komt Hybrid Mesh Network Security Architecture om de hoek kijken.

Het concept is niet nieuw, maar wint snel aan populariteit nu organisaties worstelen met het behouden van zichtbaarheid en controle. Denk niet aan één kasteel dat je moet beveiligen, maar aan een heel koninkrijk met buitenposten verspreid over verre gebieden. Dit weerspiegelt de realiteit van hybrid workforce, hybrid application landscap en een hybrid infrastructure. Traditionele perimeterbeveiliging blijft relevant, maar is allang niet meer voldoende.

Wat biedt een Hybrid Mesh Architecture?

Een Hybrid Mesh Security Architecture biedt een uniform raamwerk waarin verschillende beveiligingsoplossingen worden geïntegreerd en gecoördineerd.

Het draait om consistente handhaving van beleid, realtime detectie van bedreigingen en adaptieve responsmogelijkheden. Zie het als een goed gecoördineerd verdedigingsteam dat naadloos communiceert, of ze nu de hoofdpoort bewaken of patrouilleren bij afgelegen wachttorens.

Wat hierbij ook opvalt, is hoe deze architectuur naadloos aansluit bij de breed ingezette verschuiving naar Zero Trust-principes. Identiteit wordt de nieuwe perimeter en context bepaalt de beveiligingsbeslissingen. Maar hier zit de uitdaging: de implementatie. Op papier klinkt het fantastisch, maar het samenvoegen van legacy-systemen, cloud-native applicaties en opkomende technologieën is allesbehalve eenvoudig.

Het risico? Gaten in de dekking, inconsistente beleidsregels en een overvloed aan waarschuwingen waar niemand meer naar omkijkt. Daar komen automatisering en AI-gedreven analyses in beeld. Door gegevens uit meerdere bronnen te correleren, kunnen we bedreigingen effectiever prioriteren en sneller reageren. Maar, zoals altijd, is technologie slechts een deel van de oplossing. Governance, procesafstemming en continue monitoring zijn de stille krachten achter het succes van dit soort architecturen.

De rol van Check Point

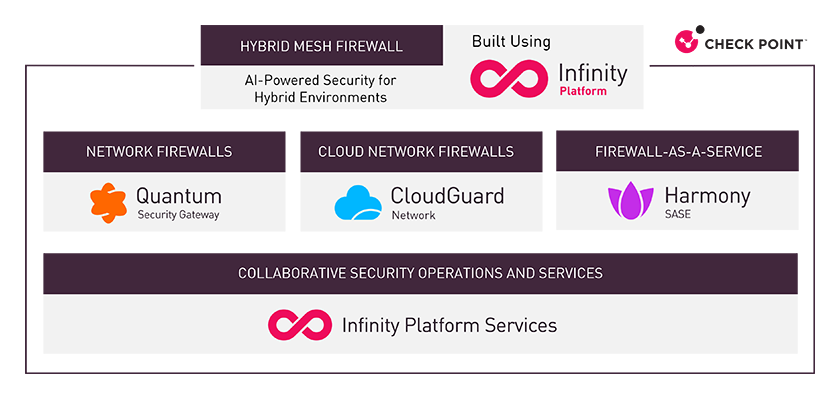

Interessant is hoe Check Point zich positioneert in dit speelveld. Zij hebben de Hybrid Mesh Network Security Architecture volledig omarmd met hun oplossingen. Hun Infinity-architectuur is hier een uitstekend voorbeeld van: een platform dat naadloze integratie mogelijk maakt tussen netwerken, cloudomgevingen en endpoints. Dit biedt een holistisch overzicht, waardoor organisaties snel en effectief kunnen reageren op bedreigingen, waar deze zich ook voordoen.

Check Point heeft deze verschuiving volledig omarmd met hun Hybrid Mesh Network Security Architecture. Hun “Infinity-architectuur “is een uitstekend voorbeeld van hoe netwerken, cloudomgevingen en endpoints naadloos kunnen worden geïntegreerd in één holistisch platform.

Met behulp van AI en geavanceerde automatisering identificeert Check Point proactief dreigingen en neutraliseert deze voordat ze schade kunnen aanrichten. Hun benadering benadrukt niet alleen technische innovatie, maar ook de noodzaak van een centrale managementlaag die eenvoud en overzicht brengt in een complexe omgeving.

Bovendien roept het de vraag op hoe we deze aanpak schaalbaar en beheersbaar houden. Want hoewel de belofte van een uniforme beveiligingslaag verleidelijk is, bestaat het gevaar dat we juist een nieuwe laag van complexiteit toevoegen. Regelmatige evaluaties, betrokkenheid van alle stakeholders en een duidelijke visie op risicobeheer zijn cruciaal om de balans te bewaren.

Conclusie: Hype of noodzakelijke evolutie?

Volgen we hier de juiste “white rabbit”? Ik geloof dat Hybrid Mesh Network Security Architecture niet zomaar een hype is, maar een noodzakelijke evolutie in ons dynamische beveiligingslandschap. De vraag is alleen: hoe zorgen we ervoor dat het zijn belofte waarmaakt zonder dat het verwordt tot nog een extra complexe laag in een al ingewikkeld geheel?

Peter Mesker